Prima di tutto spieghiamo cos’è Cryptolocker.

CryptoLocker è un trojan comparso nel tardo 2013. Questo virus è una forma di Ransomware infettante i sistemi Windows e che consiste nel criptare i dati della vittima, richiedendo un pagamento per la decriptazione. Symantec stima che circa il 3% di chi è colpito dal malware decide di pagare. Alcune vittime dicono di aver pagato il riscatto ma di non aver visto i propri file decriptati.

Fonte: Wikipedia

L’infezione arriva spesso con messaggio di posta elettronica (“fattura”…) e se si apre il messaggio parte l’infezione. Tipicamente cripta tutti i documenti creati con Microsft Office, tutti i documenti in formato Open Document (creati con Open Office), tutti i pdf (.pdf), e tutte le immagini. Le ultime versioni del virus attaccano anche i file di backup (Veritas, Acronis, Windows).

Di fatto rende inaccessibili tutti i file infettati attraverso una cifratura/criptazione con una chiave RSA a 2048 bit. Fatto ciò appare un messaggio che vi invita a pagare un riscatto o in bitcoin (moneta di fatto non tracciabile) o euro o dollari. Ovviamente le autorità invitano a non cedere al ricatto, ma non avere più a disposizione nessun documento mette sicuramente in crisi molte azienda.

Prima delle ultime versioni di cryptolocker si poteva ripristinare i backup, ma ora, con le ultime versioni di cryptolocker, anche i file di backup in linea diventano inaccessibili.

Premesso che il mio messaggio riguarda le piccole azienda, (cioè le azienda che non hanno un datacenter strutturato, ma un server di condivisione files e alcuni pc collegati in rete),

cosa fare?

Ci sono tre tipi di azione da mettere in atto, che io divido in

PRIMA

DURANTE

DOPO

Prima

Fate le copie su dispositivi mobili (tipicamente hard disk esterni, sia usb che di rete) accendendo il dispositivo di copia quando fate le copie e spegnendolo al termine delle copia. Mi spiego meglio: le copie tipicamente vendono fatte di notte, quando gli utenti non lavorano.

Accendete il dispositivo di copia quando le attività cessano e spegnetelo alla mattina quando le attività reiniziano. In questo modo, se durante le normali attività lavorative i computer sono infettati, poiché i dispositivi di copia NON sono in linea, l’infezione NON colpisce le copie.

Ovviamente la raccomandazione di NON aprire mail da destinatari sconosciuti è sempre valida.

Durante

Tenete d’occhio le icone dei file sul vostro desktop, se le vedete cambiare siete sotto infezione. Appena vi accorgete di essere stati infettati, spegnete il computer il più velocemente possibile staccando brutalmente il cavo di alimentazione (non passate dallo spegnimento software perché potrebbe non funzionare e impiega un sacco di tempo).

Staccate il cavo di rete per evitare la diffusione dell’infezione in rete qualora qualcuno distrattamente riaccendesse il computer.

Chiamate il vostro tecnico informatico, lasciando il computer spento.

Dopo

Cosa farà il tecnico informatico?

Per prima cosa occorre rimuovere l’infezione dal computer e dagli eventuali dischi condivisi. Ci sono vari strumenti quasi sempre efficaci per la rimozione del virus (Sysrescue della Eset, Norton Powere erase della Symantec per citarne qualcuno su cui ho esperienza diretta). Se non funzionano, occorre installare ex novo il sistema operativo riformattando l’hard disk.

Utilizzando strumenti messi a disposizione da azienda specializzate nel problema (onerosi ma non tanto), provvederà a decriptare i vostri file. Si recupera quasi sempre tutto, ma non c’è la certezza assoluta.

Questo è quello che dicono le aziende che creano il software per la decriptazione dei vostri files:

è mio dovere, inoltre, metterLa a conoscenza del fatto che sono rari i casi in cui una infezione da ransomware è risolvibile: inoltre, analizzando in termini complessivi i risultati emergenti dall’analisi statistica dei casi che ci vengono sottoposti, abbiamo verificato un’altissima incidenza di “ricadute”. In media le persone che assistiamo (sia che il caso sia risolvibile, sia che non lo sia), incorrono in una seconda infezione nei sei mesi successivi nel 62% dei casi.

Poco rassicurante, evidentemente sanno che gli utenti “distratti” sono recidivi.

Il canarino in miniera

Termino questo articolo citando il canarino in miniera.

Perché i Canarini venivano usati nelle miniere di carbone?

Fino al 1986 questi uccellini venivano utilizzati nelle miniere di carbone per segnalare la presenza di monossido di carbonio, a cui sono molto sensibili. La loro funzione era quindi di allarme: i minatori se li portavano dietro sapendo che quando smettevano di cantare c’era da allarmarsi appunto.

Usate uno o più files sul desktop per capire l’infezione.Se vedete l’icona cambiare siete in pericolo!

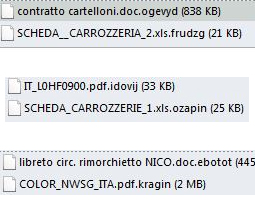

Per finire ecco un’esempio di come sono stati trasformati files .doc .xls .pdf:

info@gianfranco-marchioni.it

info@gianfranco-marchioni.it +39 328 3507346

+39 328 3507346